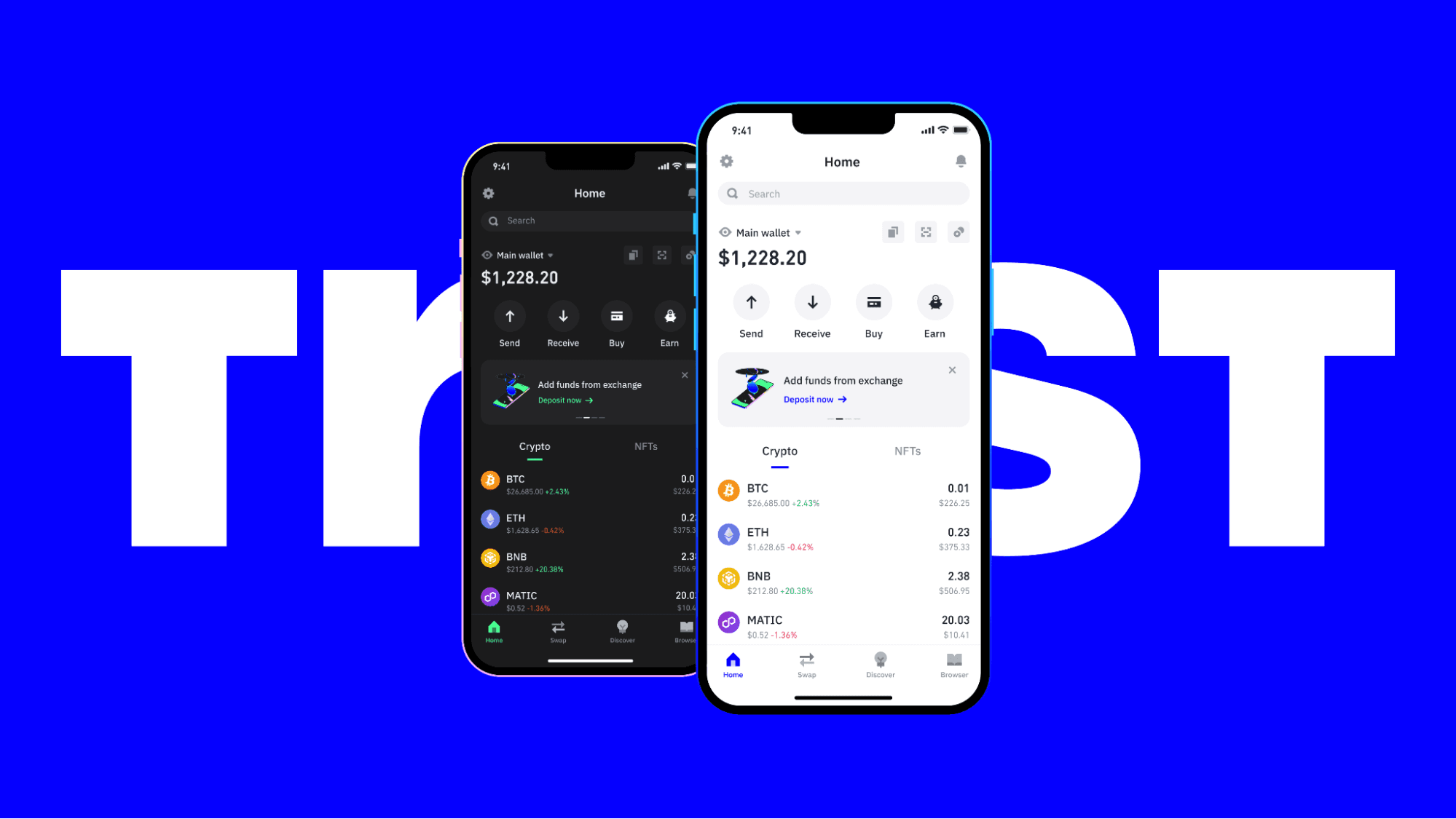

Trust Wallet adalah layanan dompet kripto yang digunakan lebih dari 200 juta orang buat simpan, kirim, dan terima aset digital kayak Bitcoin atau Ethereum. Secara umum, kejadian Trust Wallet hack yang baru saja viral ini adalah sebuah serangan keamanan siber yang menargetkan ekstensi browser mereka untuk mencuri data sensitif pengguna. Kejadian ini bukan sekadar error biasa, tapi sebuah serangan terencana yang bikin sekitar 2.500 dompet kripto terkuras habis dengan total kerugian mencapai angka fantastis, kira-kiranya sekitar $8,5 juta atau ratusan miliar rupiah.

Masalah utamanya bermula ketika para peretas berhasil masuk ke sistem pengembangan mereka. Jadi begini, ada yang namanya GitHub developer secrets milik Trust Wallet yang nggak sengaja terekspos. Bocornya data rahasia ini kayak ngasih kunci duplikat ke pencuri buat masuk ke gudang penyimpanan kode perusahaan. Gara-gara ini, si peretas bisa dapet akses ke API key Chrome Web Store (CWS). Dengan kunci API itu, peretas punya kekuatan buat mengunggah versi aplikasi baru ke toko aplikasi Chrome tanpa perlu lewat proses persetujuan internal atau tinjauan manual dari tim Trust Wallet. Sepertinya proses keamanannya emang lagi kecolongan banget waktu itu.

Setelah dapet akses penuh, peretas menyisipkan file JavaScript jahat ke dalam Trust Wallet versi 2.68.0. Kode jahat ini fungsinya buat nyuri data rahasia dompet kalian dan ngasih akses ke pelaku buat melakukan transaksi ilegal tanpa izin. Nggak berhenti di situ, si penjahat ini juga bikin domain palsu kayak metrics-trustwallet.com buat menampung data hasil curiannya. Kuranglebihnya, ini adalah skema yang sangat rapi karena mereka nggak pakai cara kasar kayak code injection tradisional, tapi langsung nanam kode dari sumber aslinya yang sudah dimodifikasi.

Serangan ini disebut-sebut punya hubungan erat sama kampanye malware berskala besar yang namanya Sha1-Hulud (atau Shai-Hulud 2.0). Kalau kalian mau tahu, Sha1-Hulud adalah serangan supply chain yang menyerang ekosistem NPM—sebuah repositori buat paket-paket perangkat lunak yang dipakai jutaan pengembang. Berikut ini adalah langkah-langkah gimana serangan itu bisa terjadi sampai akhirnya ngerugiin banyak orang:

- Pencurian Kredensial Pengembang: Penjahat siber awalnya menyerang paket-paket di NPM menggunakan muatan self-propagating. Mereka nyuri rahasia pengembang dan kunci API pakai alat yang namanya TruffleHog. Rasanya emang ngeri banget kalau ngelihat skalanya yang nyerang ribuan paket sekaligus.

- Eksploitasi GitHub: Data yang dicuri tadi dipakai buat masuk ke repositori GitHub perusahaan-perusahaan besar, termasuk Trust Wallet. Di sana, mereka nemuin kunci akses penting yang harusnya nggak boleh diketahui siapa-siapa.

- Modifikasi Ekstensi Browser: Pakai kunci API yang sudah didapat, mereka mempublikasikan versi 2.68 ke Chrome Web Store. Karena kuncinya valid, sistem Chrome nganggap itu adalah pembaruan resmi, makanya bisa lolos begitu saja dan terpasang otomatis di browser kalian.

- Eksekusi Pencurian Aset: Begitu kalian pakai ekstensi versi jahat itu, semua data rahasia langsung dikirim ke server peretas. Dalam sekejap, saldo kripto kalian bisa langsung dikuras habis lewat transaksi yang nggak pernah kalian lakukan.

Pihak Trust Wallet sendiri sebenarnya sudah gerak cepat dengan mencabut semua API rilis dan laporin domain-domain jahat itu biar diblokir. Mereka juga sudah mulai proses ganti rugi buat para korban yang terdampak. Tapi ya gitu, sepertinya peretasnya nggak mau kalah karena sekarang mereka malah ganti taktik dengan pura-pura jadi tim bantuan atau support Trust Wallet di Telegram buat nipu korban lebih dalam lagi lewat formulir kompensasi palsu.

Kejadian ini ngasih pelajaran berharga buat kita semua kalau nggak ada sistem yang benar-benar 100% aman, bahkan buat aplikasi sebesar Trust Wallet sekalipun. Rasanya penting banget buat kita selalu waspada, jangan pernah asal klik link yang nggak jelas, dan kalau ada pembaruan aplikasi yang terasa aneh, mendingan tunggu dulu konfirmasi resmi di media sosial mereka. Sepertinya bakal lebih aman kalau kalian rajin cek alamat dompet di blockchain explorer buat mastiin nggak ada transaksi mencurigakan. Terus juga, jangan pernah kasih seed phrase kalian ke siapapun, biarpun mereka ngaku-ngaku dari tim teknis. Tetap berhati-hati ya rekan-rekanita, terima kasih sudah membaca ulasan ini sampai selesai, semoga aset digital kalian tetap aman sentosa!